Csrf攻撃の流れを詳しく見る csrf対策を考えるためにcsrf攻撃の例として掲示板への書 き込みをさせられる場合の処理の流れを詳しく見ておきましょ う まずユーザが意図して書き込みを行う場合つまり通常の入力 フォームの処理を図解します. このバージョンはApache HTTP Serverの2449および2450に存在しているパストラバーサルの脆弱性を修正したものこの脆弱性がサイバー攻撃.

Apache Struts2の脆弱性対策はgw前に 攻撃活発化で 緊急事態 Itmedia エンタープライズ

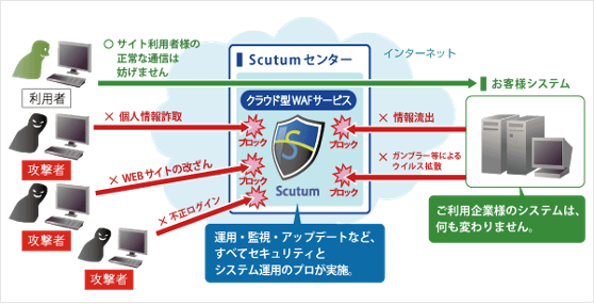

Apache Http Serverのパストラバーサルの脆弱性 Cve 2021 41773 においてクラウド型waf Scutum の既存の防御機能により 本脆弱性公開前から攻撃を防御 株式会社セキュアスカイ テクノロジーのプレスリリース

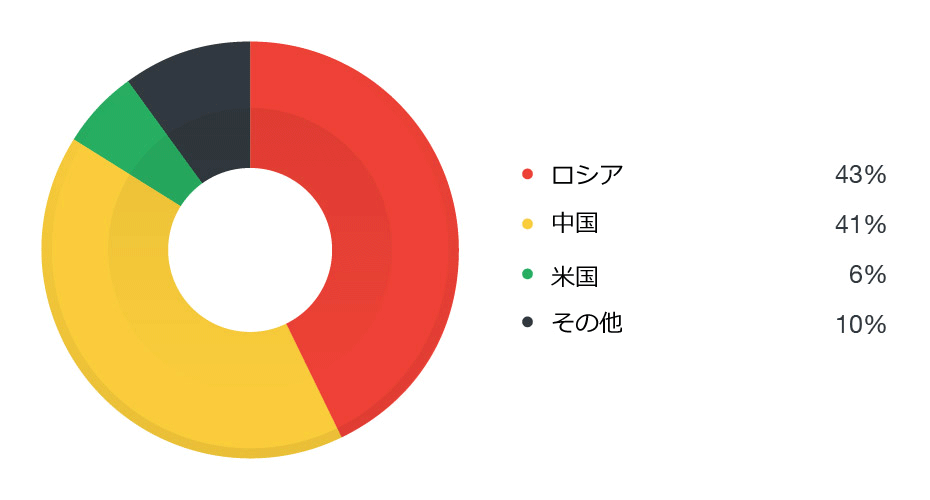

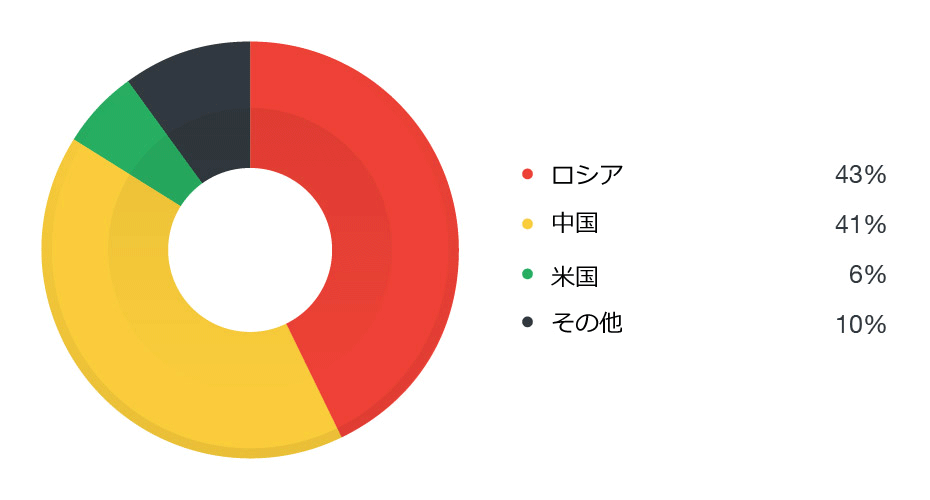

Apache Struts の脆弱性を狙った攻撃の増加を確認 トレンドマイクロ セキュリティブログ

Apacheバージョン表示への対策 Version 24 本設定は22系と24系で設定が異なります Apacheバージョン表示の無効化はhttpdconfへの設定で対応できます 24系ではhttpdconfにデフォルトで ServerTokens と ServerSignature ディレクティブが記載されていません.

Apache 攻撃 対策. SECURITY DLA 2733-1 tomcat8 security update. Apache HTTP Serverのバージョン2449にはパストラバーサル攻撃を防ぐための修正が施されていましたがURLのパス文字をパーセント. Apache HTTP Serverのバージョン2449にはパストラバーサルの脆弱性CVE-2021-41773があります 結果として遠隔の第三者が細工したリクエストを送信しApache HTTP Serverが稼働するサーバーでアクセスが適切に制限されていないドキュメントルート外のファイルを読み取るなどの可能性があり.

Apache HTTP Server 2450のリリースから3日後新バージョンのApache HTTP Server version 2451が公開されたApache Software Foundationによれば前回の脆弱性の. Apache Software Foundation Pony Mail. SECURITY CVE-2021-33037 Apache Tomcat HTTP request smuggling.

本ページはApache Struts1の脆弱性対策情報をまとめたものです Apache Strutsはウェブアプリケーションを開発するためのソフトウェアフレームワークでApache Software Foundation以降ASFから提供されています. Visual Studio CodeにTrojan Source攻撃への対策が導入 2021年10月更新. SECURITY CVE-2021-30640 Apache Tomcat JNDI realm authentication weakness.

SECURITY DLA 2733-1 tomcat8 security update. Apache HTTP Serverの脆弱性を悪用する攻撃を観測したという発表を受けセキュリティ専門家は利用者に対してパッチの適用を強く推奨して. 更新Apache HTTP Server の脆弱性対策についてCVE-2021-41773 CVE-2021-42013 最終更新日2021年10月8日 追記すべき情報がある場合にはその都度このページを更新する予定です.

Apache Software Foundation Pony Mail. Apache Tomcat 8560から8571までのバージョン 脆弱性が修正されたプロダクトおよびバージョンは次のとおり Apache Tomcat 1010-M6以降のバージョン. コンテンツマネジメントシステムCMSのMovable Typeに深刻な脆弱性CVE-2021-20837が明らかとなった問題で脆弱性を悪用する攻撃が確認さ.

XSS と TRACE メソッドを組み合わせた XST クロスサイトトレーシング攻撃への対策 BASIC認証のIDとパスワード等が漏洩する危険があるがサポート切れの古いOSなど攻撃成立条件は限定的 7 8 である なおTRACE メソッドは や ディレクティブでは制限できない. Apache Tomcat 1010-M1から1010-M5までのバージョン Apache Tomcat 1000-M10から10011までのバージョン Apache Tomcat 9040から9053までのバージョン Apache Tomcat 8560から8571までのバージョン. 独自の攻撃コードは当該CVEの対策バージョンであるApache HTTP Server 2450では防御できないことが確認できたためApache Security Teamへ報告しました 本記事では筆者が発見し報告したCVE-2021-42013JVN51106450について概要と対策を紹介します.

Apache 2 4 の Dos攻撃対策 Mod Dosdetector 設定メモ あぱーブログ

脆弱なホストを狙った不正中継を見抜く インシデントの見抜きかた 3 3 3 ページ It

Apache Struts 2に複数の脆弱性 早急に対策を Tech

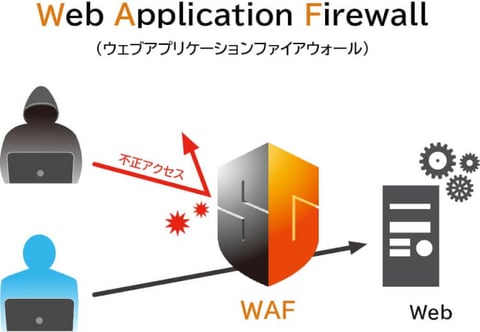

Apache Strutsの脆弱性とwafによる対策 Webセキュリティのegセキュアソリューションズ

進化する攻撃方法 3

Apache2 4セキュリティ デフォルトコンテンツ対策

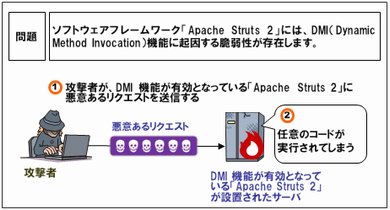

Apache Struts 2 Dmiへの攻撃増加と 被害発生を確認しました セキュリティ対策のラック

![]()

攻撃を受ける前に見直すapacheの基本的なセキュリティ10のポイント レムシステム エンジニアブログ